Hacker là một thuật ngữ được sử dụng phổ biến, từ ngữ này trở nên thông dụng khi các bộ phim của Hollywood biến những hacker trở thành những người có thể xâm nhập và phá hoại bất kỳ hệ thống máy tính nào. Trên thực tế thì các hacker là ai và họ có thể làm được những gì? Cách thức mà họ sử dụng để đánh cắp thông tin hay truy cập vào hệ thống máy tính của chúng ta. Bài viết sau đây sẽ cung cấp cho bạn thêm rất nhiều thông tin liên quan đến nhóm tổ chức hay đối tượng thường xuyên được gọi là hacker.

Hacker là gì?

Hacker là một danh từ, chỉ những người am hiểu về công nghệ và sử dụng máy tính một cách chuyên nghiệp. Những người này lợi dụng những lỗ hổng bảo mật của hệ thống mạng, phần cứng hoặc phần mềm trên máy tính của cá nhân hoặc tổ chức để thực hiện những gì theo ý muốn. Ở Việt Nam hacker hay còn là Tin tặc có thể chỉ những đối tượng có thể là bất kỳ ai sử dụng khả năng của mình để truy cập trái phép vào vào hệ thống hoặc thông qua mạng internet để đánh cắp thông tin, dữ liệu người dùng nhằm phục vụ cho mục đích cá nhân.

Phân loại các hacker

Trên thực tế thì không phải hacker nào cũng xấu, tùy vào mục đích và trường phái mà hacker đó theo đuổi. Mỗi tin tặc sẽ có một định hướng và thực hiện nó theo các cách khác nhau.

Hacker mũ đen: Đây là nhóm tin tặc chiếm đa số và phổ biến nhất trên thế giới. Nhóm tin tặc này hoạt động nhằm phá hoại, đánh cắp thông tin người dùng, tống tiền từ những để lộ thông tin hoặc bị nhiễm mã độc từ hoạt động của mình. Hacker black hat là nỗi ám ảnh của bất kỳ trang web, hệ thống mạng hay thiết bị của bạn nếu như bị nhắm tới. Các tin tặc này có thể gây ra những hậu quả nặng nề đối với những doanh nghiệp bị xâm nhập trái phép.

Hacker mũ trắng: Đây là những hacker có đạo đức, việc của họ vẫn là tìm ra những lỗ hổng và xâm nhập chúng vào hệ thống. Nhưng thay vì sử dụng những lỗ hổng đó để sử dụng cho những hành vi trái phép thì họ sẽ thông báo và hướng dẫn các lỗ hổng này cho quản trị viên.

Hacker mũ xanh hay hacker green hat: Đây là thuật ngữ chỉ các hacker còn trẻ tuổi, còn thiếu kiến thức và kinh nghiệm trong việc vận hành và kỹ thuật của bản thân. Nhóm tin tặc này thường là các thanh thiếu niên còn đang học hỏi, có thể qua mạng internet hoặc các phần mềm có sẵn. Mục đích tốt xấu của nhóm đối tượng này cũng chưa thật sự rõ ràng. Những thiệt hại do nhóm này gây ra thường không lớn.

Hacker mũ xám: Đây là nhóm hacker có trình độ và khả năng xâm nhập vào hệ thống bảo mật, phá vỡ hệ thống tường lửa và có thể đánh cắp thông tin một cách trái phép. Nhưng các đối tượng này thường không để lại các hậu quả quá nặng nề. Thường là để chứng minh bản thân hoặc vì họ cảm thấy thú vị khi làm điều đó.

Hacker mũ đỏ: Đây là nhóm hacker đối thủ của hacker mũ đen, họ không tìm kiếm hay khắc phục các mối đe dọa mà tấn công trực tiếp vào hệ thống của mạng lưới hacker mũ đen.

Hacker hoạt động như thế nào?

Tin tặc sử dụng các kỹ năng và kỹ thuật khác nhau để khai thác các lỗ hổng an ninh và bảo mật. Mục tiêu cuối cùng của các hacker thường là giành được quyền truy cập trái phép vào máy tính, mạng, hệ thống máy chủ, thiết bị di động hoặc hệ thống IOT. Nhiều tin tặc chuyên nghiệp sử dụng kỹ năng của mình để xác định các lỗ hổng của doanh nghiệp để giúp tư vấn cải thiện và tăng cường an ninh mạng.

Hầu hết các hacker có thể dựa vào các thủ thuật dưới đây để đánh cắp thông tin:

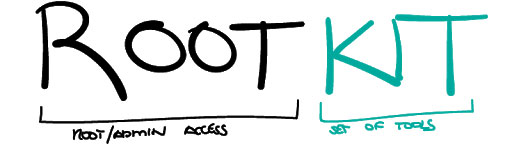

Hack mật khẩu: Tin tặc sử dụng nhiều cách để lấy mật khẩu nhằm chiếm quyền truy cập của người dùng. Tin tặc có thể dùng các thuật toán để kết hợp các chữ cái, con số hoặc ký hiệu để xác định tổ hợp mật khẩu. Hoặc có thể sử dụng các biến pháp đăng nhập đánh lừa để người dùng đăng ký tài khoản trên các trang giả mạo.

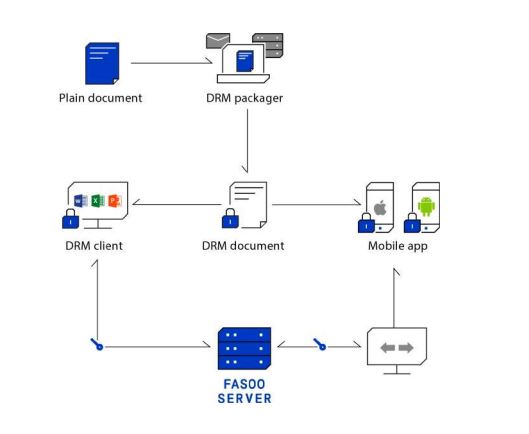

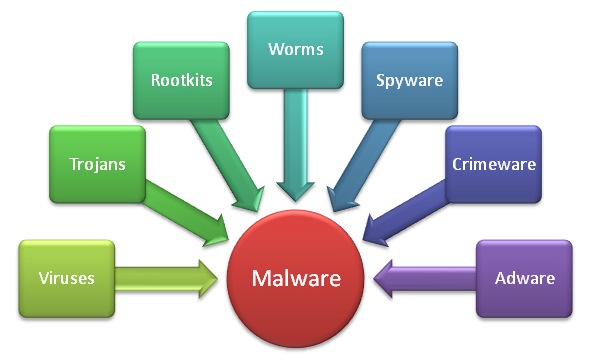

Lây nhiễm mã độc: Tin tặc xâm nhập vào thiết bị người dùng thông qua việc cài đặt phần mềm độc hại. Việc cài đặt các phần mềm không bản quyền, ứng dụng miễn phí thường rất dễ dính các loại mã độc này.

Khai thác mạng không dây không an toàn: Như phản ảnh của rất nhiều người dân khi sử dụng kết nối mạng không dây ở nên công cộng. Không phải ai cũng bảo mật bộ định tuyến của mình và để hacker khai thác các lỗ hổng này. Việc kết nối mạng không bảo mật có thể để các hacker có quyền truy cập vào thiết bị được kết nối trong mạng đó.

Thiệt hại mà các hacker có thể gây ra

Hacker an ninh mạng có thể gây ra sự tàn phá thực sự. Dù tin tặc sử dụng kỹ thuật nào, khi đã có quyền truy cập vào dữ liệu hoặc thiết bị của bạn. Chúng có thể:

Ăn cắp tiền và mở thẻ tín dụng, tài khoản ngân hàng đứng tên bạn.

Phá hủy xếp hạng tín nhiệm của bạn

Chiếm quyền và thay đổi thông tin tài khoản bạn đang sở hữu

Đánh cắp thông tin cá nhân, thông tin người dùng và các nội dung nhạy cảm của bạn

Khóa dữ liệu, đòi tiền chuộc, đe dọa phát tán nội dung thông tin của bạn.

Bán thông tin hoặc sử dụng thông tin của bạn vào mục đích xấu

Giải pháp để chống lại hacker

Sử dụng mật khẩu mạnh

Sử dụng các mật khẩu cấu thành từ ít nhất 12 ký tự bao gồm chữ hoa, chữ thường, số và ký tự đặc biệt. Thường xuyên theo dõi tình trạng truy cập của tài khoản xem có truy cập bất thường không.

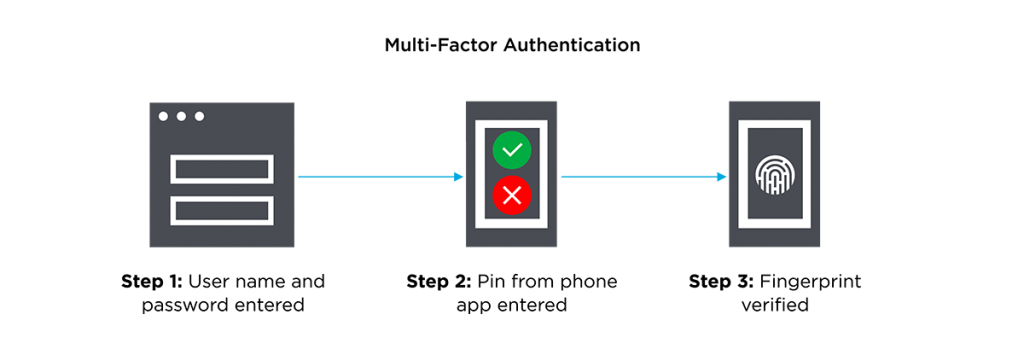

Sử dụng xác minh đa yếu tố (MFA)

Bật xác minh hai yếu tố hoặc đa yếu tố cho các tài khoản trực tuyến của bạn. Có thể xác nhận mã qua OTP hoặc một thiết bị quen thuộc của bạn.

Luôn cập nhật thiết bị và phần mềm của bạn

Việc cập nhật thường xuyên các bản vá lỗi, lỗ hổng bảo mật của ứng dụng để tin tặc không thể khai thác. Đảm bảo rằng hệ điều hành cũng như phiên bản của các ứng dụng của bạn được cập nhật thường xuyên và đầy đủ.

Không click vào đường link lạ

Các hacker có thể phát tán mã độc ngay khi bạn bấm vào đường dẫn website của họ. Khi thấy các đường dẫn có đuôi khác thường hoặc được gửi tới từ các email lạ. Hãy tránh xa các đường dẫn này để đảm bảo an toàn cho thiết bị của bạn.

Cài đặt những phần mềm bảo mật

Sử dụng các phần mềm bảo mật có sẵn như Window Defender hay Các phần mềm antiVirus miễn phí như Avast cũng là một số lựa chọn giúp máy tính của bạn giảm bớt tình trạng bị tấn công an ninh mạng.