Threat Intelligence là gì? XTI có gì nổi bật hơn? Threat intelligence (tình báo đe dọa) là quy trình thu…

Threat Intelligence là gì? XTI có gì nổi bật hơn? Threat intelligence (tình báo đe dọa) là quy trình thu…

Lac Hong Tech tham dự Hội thảo Chuyển đổi số tỉnh Bạc Liêu năm 2024 Công ty cổ phần giải…

10 phương pháp quản lý bản vá tốt nhất cho phòng thủ không thể bị xâm phạm Cập nhật phần…

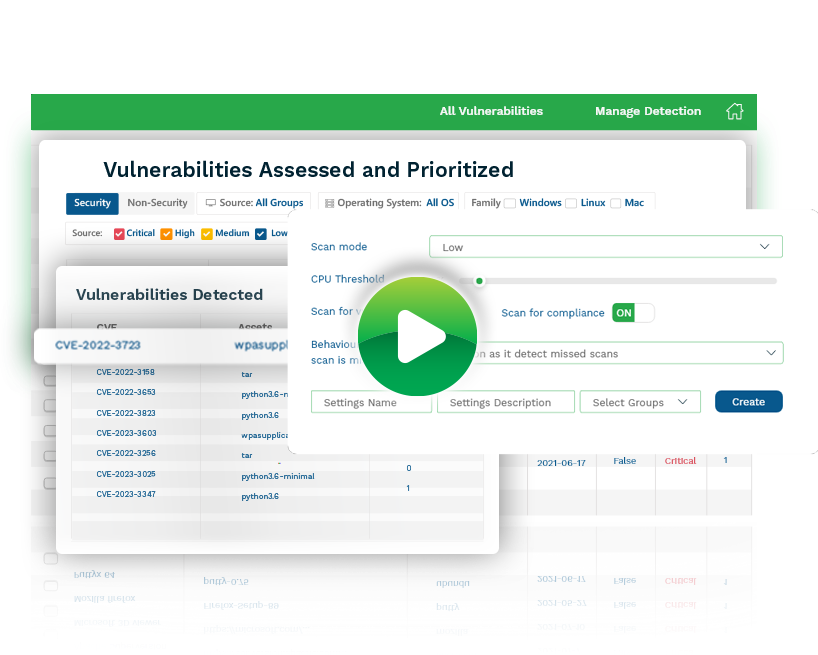

Cách Thức Quản Lý Lỗ Hổng (Vulnerability Management) Trong thế giới số hóa ngày càng phức tạp và kết nối…

Giải pháp bảo mật Email của Proofpoint hoạt động như thế nào? Trong môi trường số hóa hiện nay, email…

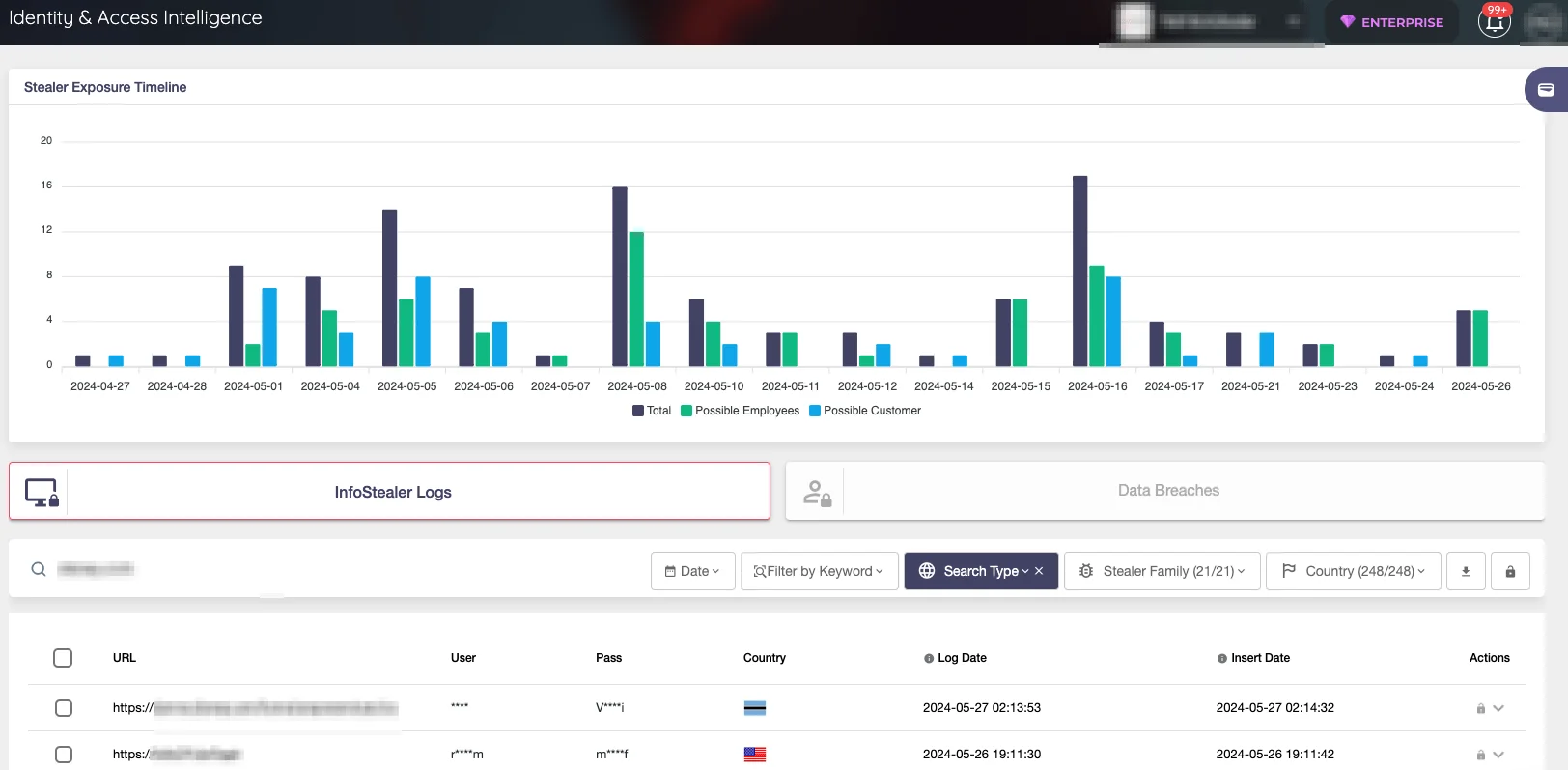

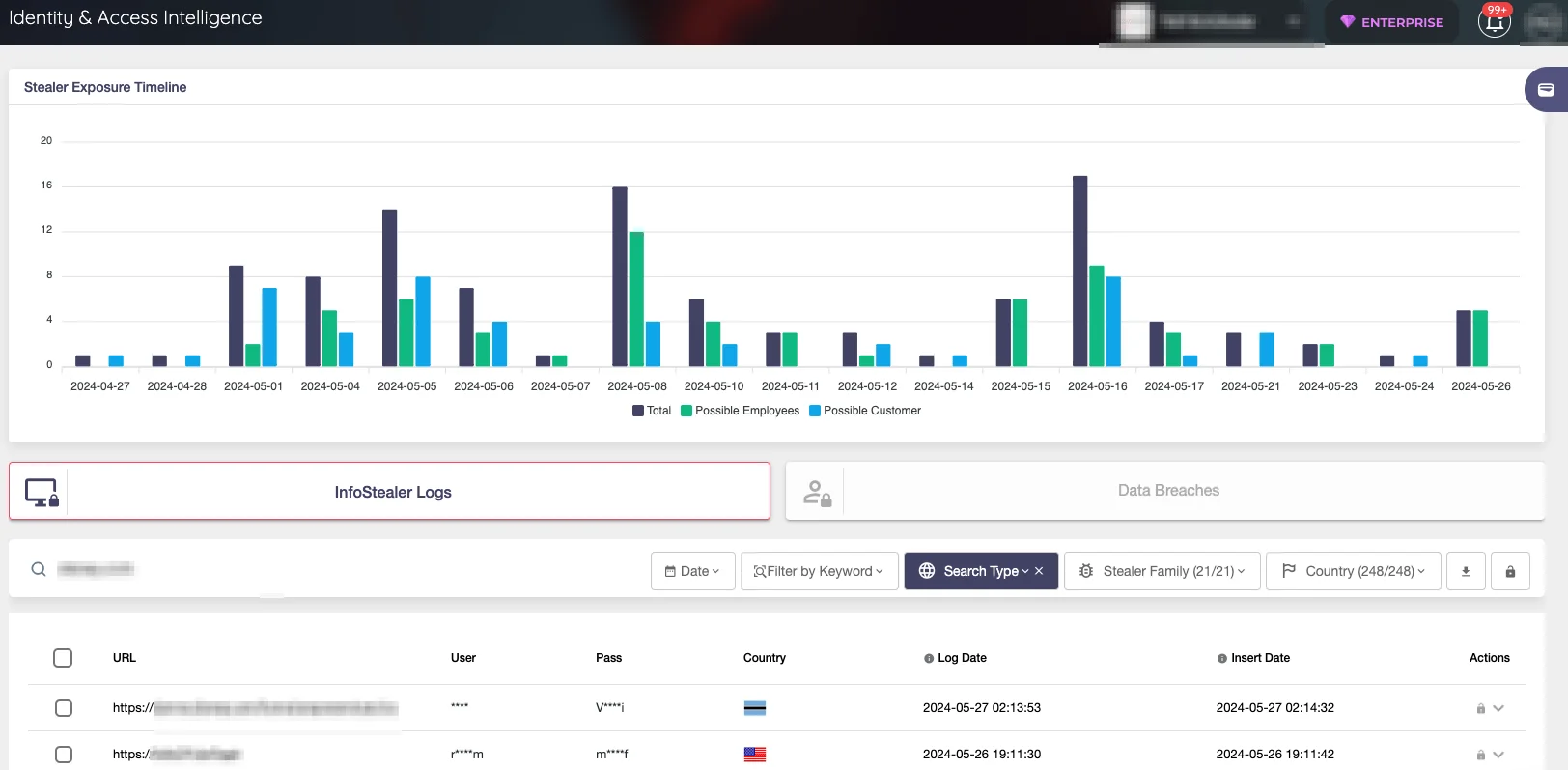

Thông tin tình báo bảo mật là quá trình xác định và phân tích các mối đe dọa mạng. Thuật…

5 Lý do tại sao bạn cần xác thực bảo mật cho các thiết bị đầu cuối Linux và macOS …

Giải pháp quản lý tài khoản đặc quyền PAM là gì? Trong thời đại số hóa hiện nay, bảo mật…

Top 06 nhà cung cấp quản lý lỗ hổng bảo mật hàng đầu Bề mặt tấn công đã tăng gấp…

Fasoo ngăn chặn vi phạm dữ liệu qua màn hình với giải pháp bảo mật màn hình đột phá của…

© 2010 Created by Lac Hong Tech